計算機病毒作為一種破壞性程序,其發展歷程與計算機技術本身幾乎同步。從概念雛形到如今的工業級網絡武器,計算機病毒經歷了四個主要發展階段。

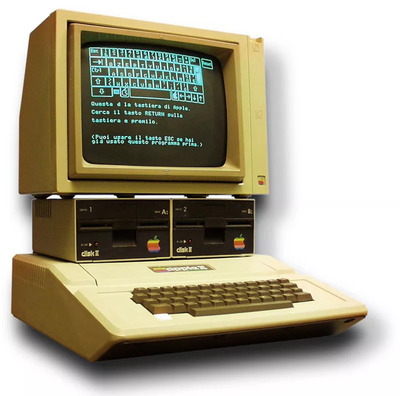

第一階段可追溯至20世紀70年代。1971年,BBN技術公司的鮑勃·托馬斯創造了史上第一個計算機程序Creeper,它能在ARPANET系統中自我復制并顯示“我是Creeper,有本事來抓我呀”的信息。這雖非惡意軟件,卻奠定了病毒自我復制的核心概念。1982年出現的Elk Cloner成為首個真正感染個人計算機的病毒,通過蘋果II系統的軟盤傳播。

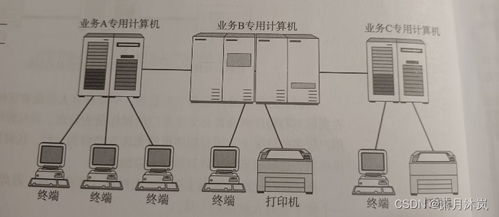

第二階段是80年代末至90年代的爆炸式增長期。1988年莫里斯蠕蟲事件震驚世界,這個由康奈爾大學研究生編寫的程序導致約6000臺聯網計算機癱瘓。隨著PC普及,CIH(1998年)和Melissa(1999年)等病毒相繼爆發,后者通過電子郵件在數小時內感染全球數十萬臺計算機,標志著病毒進入大規模傳播時代。

第三階段是2000年后的經濟利益驅動期。Love Bug(2000年)造成百億美元損失,網絡罪犯開始通過僵尸網絡、間諜軟件和勒索軟件牟利。2017年的WannaCry勒索病毒利用NSA漏洞攻擊全球150個國家,醫院、銀行和工廠紛紛中招,凸顯出病毒攻擊已升級為國家級安全威脅。

當前階段呈現武器化與AI融合趨勢。Stuxnet(2010年)開創了針對工業控制系統的定向攻擊先例,而近年出現的DeepLocker則展示了人工智能如何使病毒更隱蔽、更具針對性。隨著物聯網設備激增,未來病毒可能滲透至智能家居、自動駕駛等更多關鍵領域。

縱觀計算機病毒四十余年演變,其發展始終與技術進步、社會變遷緊密交織。從技術愛好者的惡作劇到組織化網絡犯罪,再到國家間網絡戰工具,這些“比特詛咒”不斷提醒我們:在享受數字文明紅利的同時,必須構建更健壯的網絡防御體系。